2023-12-19 标签:edge控制台禁止粘贴,edge控制台不能复制代码,edge控制台不能粘贴,Warning,Do,paste,code,understand,checked,DevTools,console,allow,rsquo,pasting,edge控制台粘贴要不了,Self-XSS,edge控制台不让粘贴

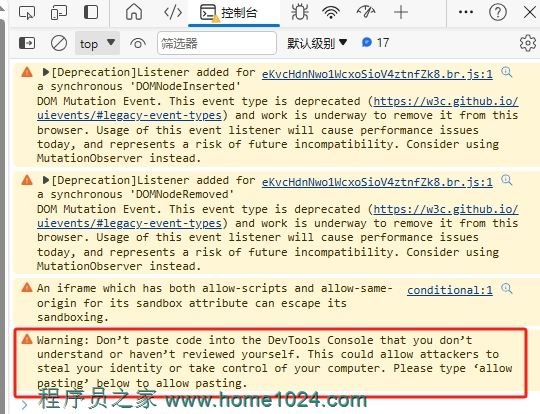

一如往学的用Microsoft edge调试web页面,F12打开DevTools,刚要粘贴信息却不能正常粘贴,报错:Warning: Dont paste code into the DevTools Console that you dont understand or havent

2020-03-14 标签:asp,net,core,如何,利用,csp,对抗,xss,攻击,内容,安全策略,增加,安全,帮助,检测,和缓

内容安全策略(CSP)是一个增加的安全层,可帮助检测和缓解某些类型的攻击,包括跨站点脚本(XSS)和数据注入攻击。这些攻击用于从数据窃取到站点破坏或恶意软件分发的所有内容(深入CSP)简而言之,CSP是网页控制允许加载哪些资源的一种方式。例如,页面可以显式声明允许从中加载JavaScript,CSS

2020-02-16 标签:细谈,php,sql,注入,攻击,xss,例如,实现,代码,如下,任意,执行,文件,包含,以及,csrf,关于,文章,各种

例如: SQL注入攻击 XSS攻击 实现代码如下: 任意执行代码 文件包含以及CSRF. }关于SQL攻击有很多文章还有各种防注入脚本,但是都不能解决SQL注入的根本问题 见代码: 实现代码如下: 很简单的一段代码,功能是用于检测用户名或密码是否正确,可是在一些恶意攻击者中提交一些敏感代码.后果可想

2020-02-16 标签:php,漏洞,详细,介绍,针对,网站,主要,存在,下面,几种,攻击方式,命令,注入,command,injection,eval

针对PHP的网站主要存在下面几种攻击方式: 1、命令注入(Command Injection) 2、eval注入(Eval Injection) 3、客户端脚本攻击(Script Insertion) 4、跨网站脚本攻击(Cross Site Scripting, XSS) 5、SQL注入攻击(SQ

2020-02-16 标签:php,安全,防范,技巧,分享,代码,xss,sql,注入,各类,网站,非常,中用,尤其是,ugc,user,generated,content,论坛,电子商务

PHP代码安全和XSS,SQL注入等对于各类网站的安全非常中用,尤其是UGC(User Generated Content)网站,论坛和电子商务网站,常常是XSS和SQL注入的重灾区。这里简单介绍一些基本编程要点, 相对系统安全来说,php安全防范更多要求编程人员对用户输入的各种参数能更细心. ph

2020-02-16 标签:xss,文件,页面,内容,读取,解决,js,实现,代码,如下,document,body,addbehavior,default,download,var,mycars,n,ew,array

js: 实现代码如下: document.body.addBehavior("#default#Download"); var mycars = new Array(); mycars[0] = "l.htm"; mycars[1] = "y.htm"; for (x in mycars ) { i

2020-02-16 标签:php,防止,sql,注入,攻击,xss,简单方法,mysql,real,escape,string,语句,如果有,类似,这样的,写法,select,cdr,src,userid

mysql_real_escape_string() 所以得SQL语句如果有类似这样的写法:"select * from cdr where src =".$userId; 都要改成 $userId=mysql_real_escape_string($userId) 所有有打印的语句如echo,pr

2020-02-16 标签:asp,php,页面,全面,封杀,wvs,扫描器,代码,acunetix,web,scanner,一款,国外,及其,优秀,扫描,工具,帮忙

Acunetix Web Vulnerability Scanner 是一款国外产的及其优秀的扫描工具,可以帮忙挖掘网站内的诸多漏洞,包括常见的SQLinjection,XSS(很多自认为牛人的就喜欢用WVS扫站发现XSS就公布说是他发现的...)。既然WVS这么牛,那咱们就不给他访问网站的机会,像

2020-02-16 标签:劣质,php,代码,简化,实现,如下,echo,p,search,results,query,这段,主要问题,在于,它把,用户,提交,数据,直接,显示

实现代码如下:search results for query:"). $_GET['query']."."; ?> 这段代码的主要问题在于它把用户提交的数据直接显示到了网页上,从而产生XSS漏洞。其实有很多方法可以填补这个漏洞。那么,什么代码是我们想要的呢? 实现代码如下: search r

2020-02-16 标签:轻信,php,self,安全,问题,实现,代码,如下,html,body,isset,request,submitted,echo,form,action,server,input,type

实现代码如下: "> 看似准确无误的代码,但是暗藏着危险。让我们将其保存为 foo.php ,然后放到 PHP 环境中使用foo.php/%22%3E%3Cscript%3Ealert('xss')%3C/script%3E%3Cfoo访问,会发现弹出个 Javascript 的